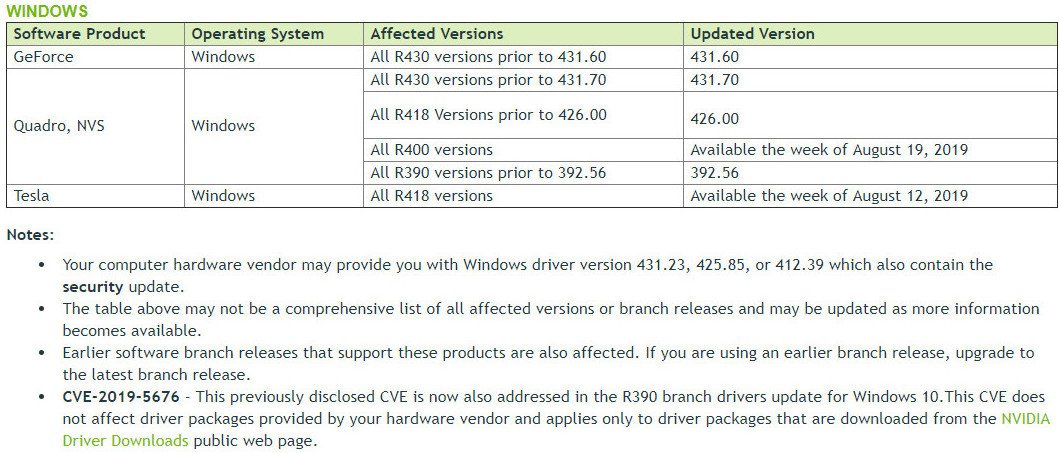

NVIDIA ha encontrado un total de cinco vulnerabilidades de seguridad con sus controladores de Windows para la línea de tarjetas gráficas GeForce, Quadro y Tesla. Estos nuevos riesgos de seguridad están etiquetados como muy peligrosos y tienen el potencial de causar la ejecución del código local, la denegación de servicio o la escalada de privilegios, a menos que el sistema se actualice.

Se recomienda a los usuarios que actualicen sus controladores de Windows lo antes posible para mantenerse seguros y evitar todas estas vulnerabilidades, así que asegúrese de verificar sus controladores para obtener la última versión. Solo se puede acceder a los exploits en sistemas operativos basados en Windows, desde Windows 7 hasta Windows 10.

Sin embargo, un hecho que es tranquilizador es que para explotar un sistema, el atacante debe tener acceso local a la máquina que está ejecutando la GPU NVIDIA, ya que la explotación remota no puede suceder. A continuación se muestran las tablas proporcionadas por NVIDIA que muestran el tipo de vulnerabilidad de seguridad junto con la calificación que lleva y qué versiones de controladores se ven afectadas. No hay mitigaciones para este exploit, ya que la actualización del controlador es la única solución disponible para asegurar el sistema.

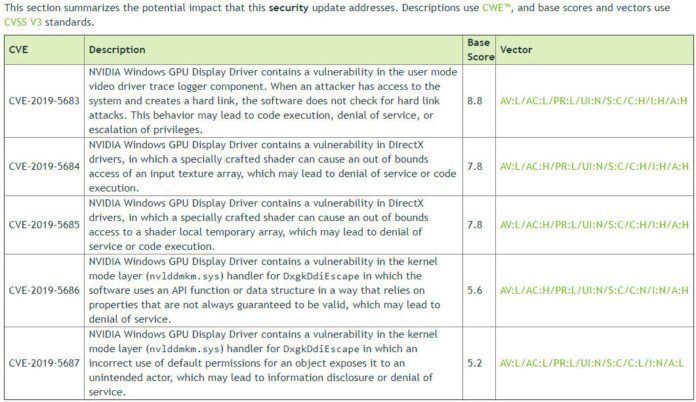

Las vulnerabilidades se clasifican utilizando el sistema de puntuación base CVSS V3 y se organizan de la siguiente manera:

- CVE-2019-5683: la más peligrosa de todas las vulnerabilidades. Este exploits utiliza la debilidad del registrador de rastreo del controlador para crear enlaces duros, que el software no verifica. El atacante podría crear cualquier enlace sin ser advertido por el sistema y forzar la ejecución del código local, la denegación de servicio o la escalada de privilegios. Está calificado con un puntaje de 8.8.

- CVE-2019-5684: Vulnerabilidad que utiliza sombreadores cuidadosamente diseñados para provocar el acceso fuera de los límites a la matriz de textura de entrada, lo que posiblemente conduzca a la denegación del servicio o la ejecución del código. Está calificado con una puntuación de 7.8

- CVE-2019-5685: Vulnerabilidad que también utiliza sombreadores cuidadosamente diseñados para provocar un acceso fuera de los límites a la matriz temporal local del sombreador, lo que posiblemente conduzca a la denegación del servicio o la ejecución del código. Está calificado con una puntuación de 7.8

- CVE-2019-5686: vulnerabilidad oculta en el controlador de capa en modo kernel para DxgkDdiEscape, que utiliza diferentes estructuras de datos y funciones de DirectX API que no siempre son válidas, lo que lleva a la denegación de servicio si la función de API o la estructura de datos es incorrecta. Está calificado con un puntaje de 5.6.

- CVE-2019-5687: Explotación menos peligrosa de las cinco. También es un problema en el controlador de capa de modelo de núcleo para DxgkDdiEscape, que puede poner en riesgo el sistema si se utilizan permisos predeterminados incorrectos para un objeto. Esto puede conducir a la divulgación de información o la denegación de servicio. Está calificado con un puntaje de 5.2.